Tchernobyl (virus)

| Développé par | Chen Ing-Hau |

|---|---|

| Écrit en | Assembleur |

| Environnement | Windows 95 / 98 / Me |

| Type | virus |

Connu aussi sous le nom de Tchernobyl, CIH doit son nom initial à son inventeur taïwanais Cheng Ing-Hau. Il a été détecté pour la première fois en par F-Secure. Initialement, sa propagation touchait l’Asie. Des produits divers ont été infectés avant même leur écoulement sur le marché (certaines versions de Win98, quelques jeux, des CD magazines et même des ordinateurs IBM Aptiva). Cependant, ses effets néfastes n’ont été déclenchés pour la première fois qu’au . La deuxième vague de ces « frappes » a été enregistré le (en analogie avec la date anniversaire de la catastrophe de Tchernobyl, ). L’Asie et l’Europe ont été touchées, des milliers d’ordinateurs ont succombé.

Étymologie

[modifier | modifier le code]Ce virus doit son nom à son mécanisme de déclenchement : le virus envoie sa charge le 26 avril, date anniversaire de l'explosion de la centrale nucléaire de Tchernobyl qui eut lieu le .

Le nom initial du virus, CIH, constitue les initiales de son créateur présumé, le taïwanais Chen Ing-Hau (陳盈豪). À cette époque (1998), il était étudiant au Taiwan's Tatung Institute of Technology à Taipei[1].

Chronologie

[modifier | modifier le code]- : apparition du virus à Taïwan.

- : détection par la société F-Secure et intégration rapide dans son logiciel antivirus. Lors du même mois, les variantes 1.2, 1.3 et 1.4 apparaissent.

- : une version infectée de Windows 98 circule sur l'Internet.

- : l'éditeur du jeu Wing Commander propose une version de démo infectée sur son site.

- : la version 1.4 déclenche sa charge pour la première fois. La presse commence à couvrir l'évènement.

- : le virus apparaît dans une mise à jour de firmware du lecteur CD-R400 de la société Yamaha. Parallèlement, deux magazines européens diffusent des CD-ROMs contaminés.

- : une version du jeu SiN d'Activision est compromise.

- : les ordinateurs PC Aptiva sont prélivrés avec le virus.

- : Libération publie l'article « Tchernobyl, virus programmé pour tuer le 26/04/99[2] ».

- Lundi : déclenchement du virus (version 1.2) ; plusieurs dizaines de milliers de machines sont touchées, notamment en Asie et en Europe.

- Mardi : Libération publie un nouvel article, « Les Frappes chirurgicales de Tchernobyl[3] ».

- : l'auteur du virus est arrêté par les autorités taïwanaises. Celui-ci présente des excuses publiques. Aucune plainte n'ayant été déposée, l'individu est relâché sur le champ.

- : nouveau déclenchement de moins grande envergure (version 1.2), touchant surtout l'Asie.

- : Chen Ing-Hau est arrêté, une nouvelle fois, par les autorités taïwanaises. Il est de nouveau relâché pour des raisons incertaines[4] et est vite oublié. Il ne refait surface qu'en 2009 où il participe à la conférence FreedomHEC Taipei[5].

- 2001 : une variante du virus I Love You présentée comme une photo de Jennifer Lopez contient en réalité une variante de CIH.

Les années suivantes, l'absence de source indique que le virus n'a probablement plus fait de dégâts majeurs. Il est, en 2009, arrêté par 85 % des logiciels antivirus[6].

Aspect technique

[modifier | modifier le code]Mécanisme de contamination

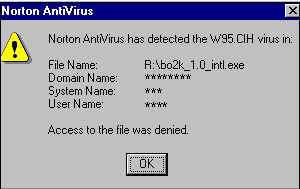

[modifier | modifier le code]CIH se propage uniquement sur les systèmes d'exploitation Microsoft Windows 95, Windows 98 et Windows ME.

CIH est un virus résident, c'est-à-dire que lorsque le programme infecté est exécuté, le virus est chargé en mémoire et y reste afin de pouvoir contaminer l'ensemble des fichiers exécutables de la machine (dont l'extension est .exe).

Déclenchement

[modifier | modifier le code]La variante principale du virus est prévue pour se déclencher le , d'autres variantes sont déclenchées tous les 26 du mois.

Charge

[modifier | modifier le code]La version originale du virus écrase avec des données aléatoires le premier mégaoctet de chaque disque dur (le MBR), de la machine. Il tente d'effacer le BIOS de la machine. Cette dernière action ne fonctionne pas systématiquement, car les cavaliers éventuellement présents sur la carte mère peuvent interdire l'accès au BIOS en écriture.

Ceci a pour conséquence le blocage des données sur le disque dur celui-ci étant rendu illisible par le système (leur récupération, quoique possible, s'avère très complexe pour un non initié). En cas d'effacement du BIOS, le remplacement ou la re-programmation de l'EEPROM contenant le BIOS, est inévitable. Les opérations de remplacement ou de re-programmation étant très complexes et coûteuses, il est la plupart du temps aussi rentable de remplacer simplement la carte mère de l'ordinateur.

Notes et références

[modifier | modifier le code]- http://virusbusters.itcs.umich.edu//cih.html « PC Antivirus Update » (PCAVU) X.500 email group at U-M on 6 April 1999

- Archive du web : article de Libération du 23/04/1999

- Archive du web : article de Libération du 27/04/1999

- (en) Memories of the Chernobyl virus

- (en) FreedomHEC Taipei 2009

- Résultats de l'analyse sur virustotal